Anthropic представила действительно практичную функцию для разработчиков: автоматизированные проверки безопасности, интегрированные в Claude Code. Поскольку давление на скорость создания и выпуска продуктов растет, интеграция безопасности непосредственно в рабочий процесс разработки — это не просто роскошь, а необходимость. Эта новая функциональность является прагматичным шагом в этом направлении.

Двухуровневый подход

Решение работает на двух уровнях, охватывая как индивидуальные рабочие процессы разработчиков, так и общекомандные политики.

Специальные проверки в терминале: С помощью команды

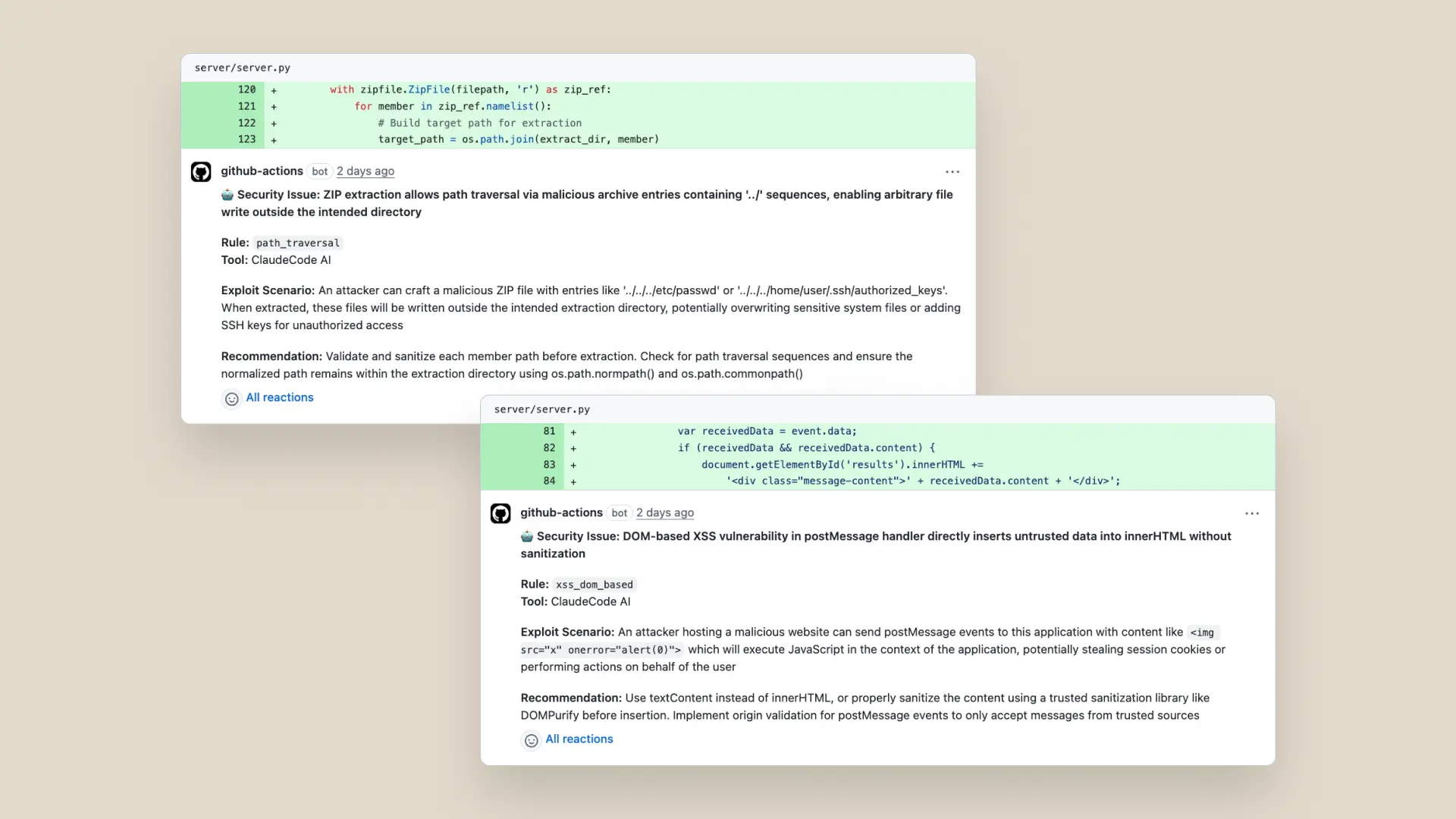

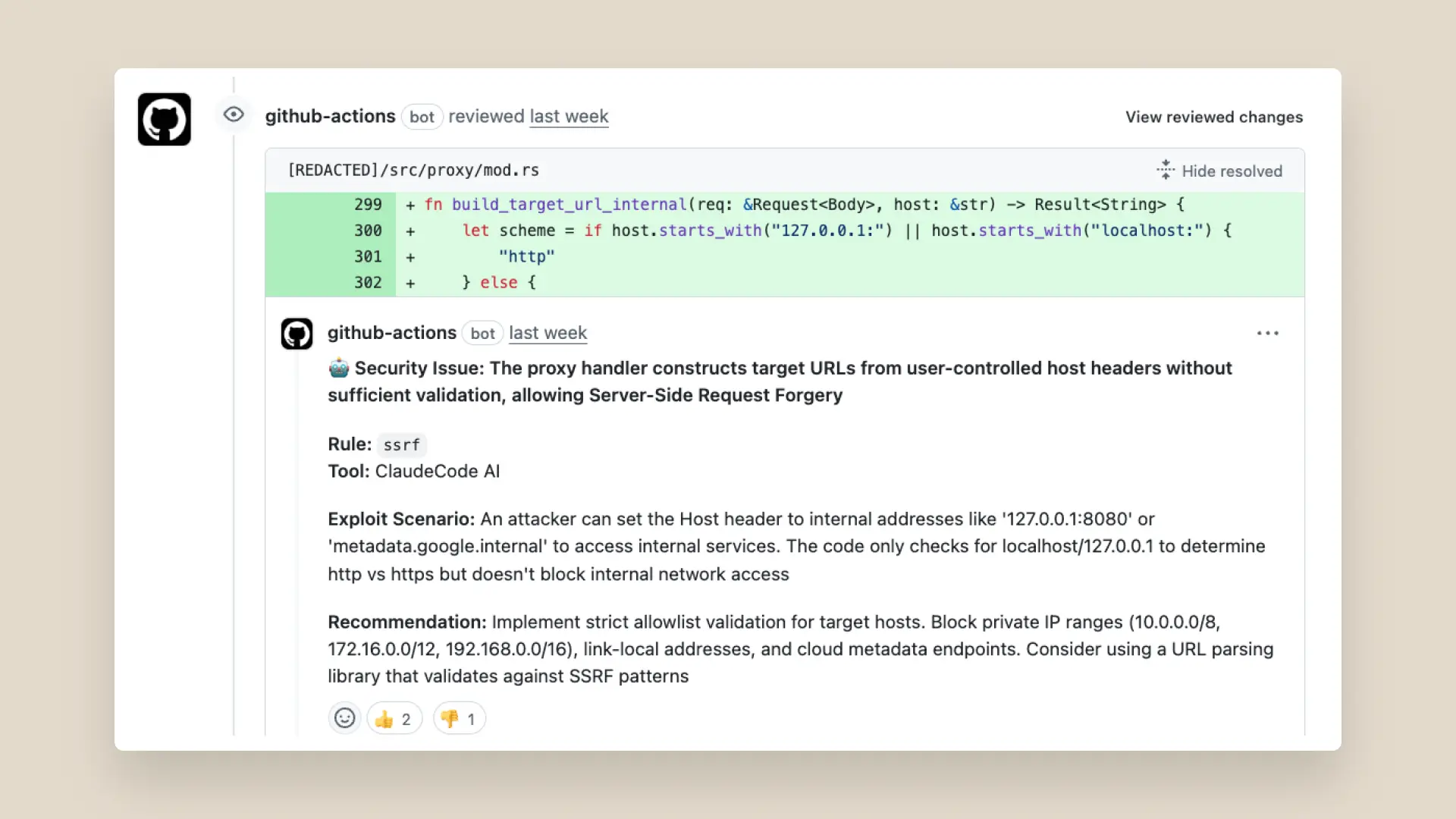

/security-reviewразработчик может выполнить быстрый анализ безопасности прямо из своего терминала перед фиксацией кода. Инструмент сканирует на наличие распространенных уязвимостей, таких как SQL-инъекции, XSS и ошибки авторизации, предоставляя немедленную обратную связь. Это позволяет поддерживать безопасность во внутреннем цикле разработки, где исправление проблем обходится дешевле всего.Автоматизированный анализ запросов на слияние (Pull Request): Соответствующее действие GitHub автоматизирует этот процесс для всей команды. Оно запускается при каждом новом запросе на слияние, анализирует изменения и публикует любые выявленные проблемы безопасности в виде встроенных комментариев. Это обеспечивает постоянный базовый уровень безопасности для всего кода, поступающего в репозиторий.

Что делает это эффективным, так это рабочий процесс: Claude не только выявляет и объясняет уязвимость, но и может быть использован для реализации исправления. Это выходит за рамки простого линтинга к активной помощи.

Доказательства из реального мира

Anthropic уже использует эти инструменты внутри компании и сообщает о выявлении значительных проблем до того, как они достигли продакшена. Они поделились двумя убедительными примерами:

- Во внутреннем инструменте была обнаружена уязвимость удаленного выполнения кода (RCE), которую можно было использовать через DNS-ребайндинг.

- Система прокси для управления учетными данными была помечена как уязвимая для атак подделки запросов на стороне сервера (SSRF).

Выявление таких уязвимостей демонстрирует, что инструмент может обнаруживать сложные, неочевидные недостатки. Хотя ни одна автоматизированная система не является заменой выделенного эксперта по безопасности, этот подход позволяет разработчикам самостоятельно справляться со значительной частью распространенных задач по обеспечению безопасности. Это надежное применение ИИ, которое устраняет реальные узкие места, делая безопасность непрерывной частью цикла разработки, а не конечной, поспешной контрольной точкой.